[디지털 포렌식] 리버싱 5

PE의 로더는 프로세스 메모리에 로딩한 후에 eip 레지스터 값을 설정한다.

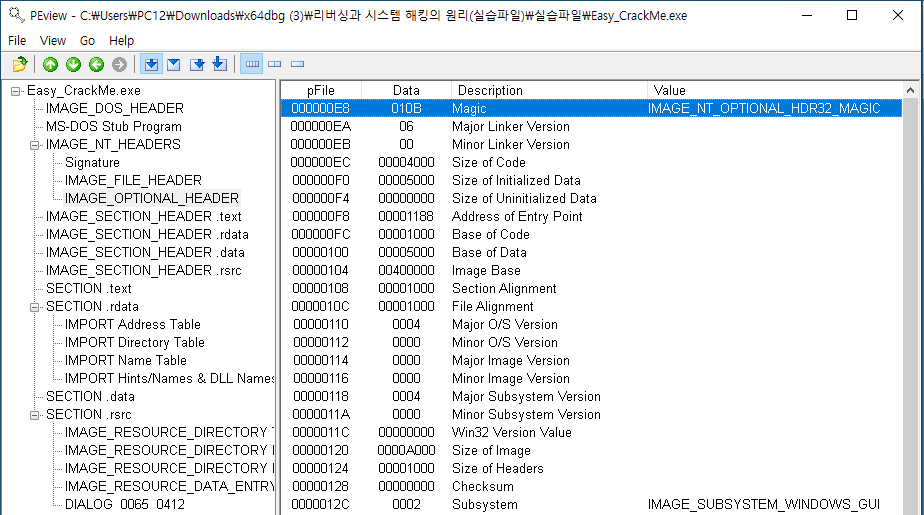

Entrypoint = Image Base(00400000) + Address of Entry Point(00001188)

엔트리포인트(코드 실행 진입점)는 피의구조에서 위 두개의 값을 더한 값이다.

IAT(Import Address Table)

이 프로그램은 해시값도 알 수 있다 -> 무결성 입증

MAC = Created + Modified + Accessd

C와 A는 변하지만 M은 바뀌지 않는다. 2019년도에 만들어진 파일임을 알 수 있다.

(날짜까지 조작할 수 있는 프로그램도 있다 의료 진단서 같은거 조작ㄷㄷ)

이 프로그램은 exe파일의 autopsy 같다.

5C5E2465는 몇시인가?

디스크에 써질때는 big -endian으로 써지므로 value 값을 맞춰놓고 utc 로 봄

1970년 1월 1일~오늘까지 총 몇 초가 흘렀는지 계산하시오

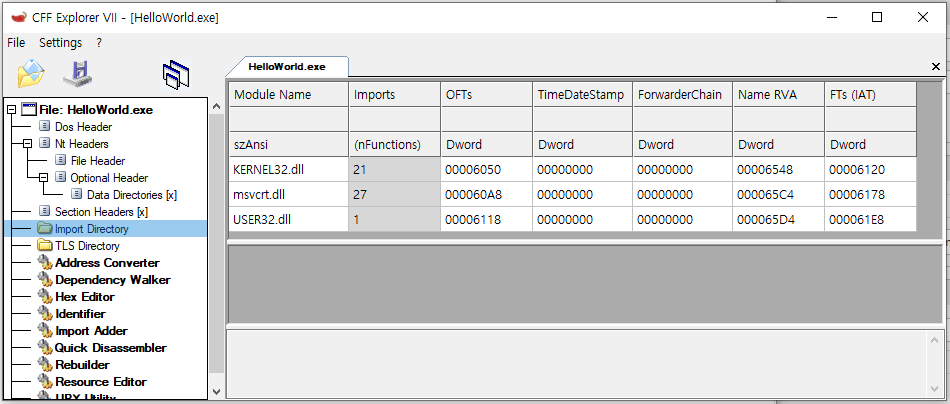

네트워크를 연결해주는 dll이 있다면 악성코드로 의심

dll 파일에 sockcet이 있다면 그건 의심해볼만 함.

이 라이브러리가 어떤것을 가져다 쓰냐에 따라서 그 프로그램의 성질을 알 수 있다.

저 파일에 winsocket dll파일이 있다 없으면 해킹 프로그램은 아니라고 볼 수 있다.

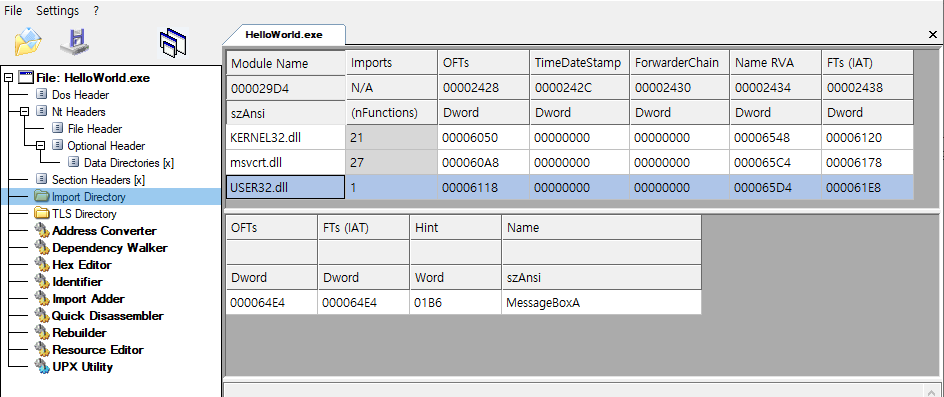

이 MessageBoxA 로 나온 dll인 것을 확인할 수 있다

우리가 본 hello world 메시지 박스는 USER32.dll에서 나온 것임을 알 수 있다